Las tendencias de Instagram son dinámicas creadas por usuarios de la misma plataforma que se vuelven populares y son replicadas por múltiples cuentas. Estas pueden ser muy diferentes. Desde subir un “recap” con fotos del último mes hasta una plantilla con las canciones más escuchadas por la persona en el año. Sin embargo, algunas de estas tendencias pueden revelar información confidencial sobre ti.

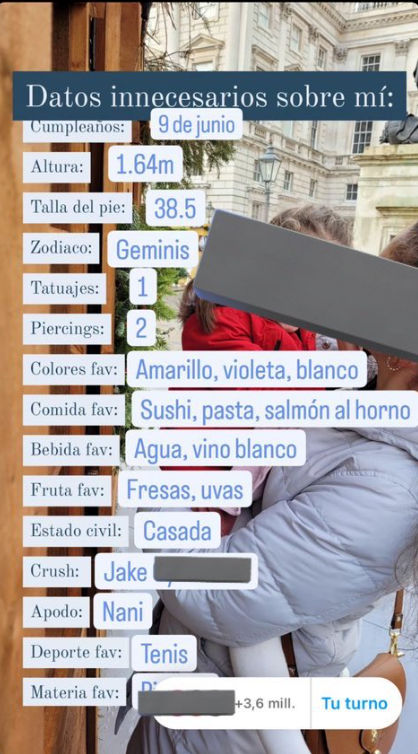

Un ejemplo de esto fue una tendencia que se popularizó recientemente a través de las historias de Instagram denominada “Datos innecesarios sobre mí”. Esta consistía en una plantilla para compartir datos personales aparentemente inofensivos, como tu signo zodiacal, tu apodo, tu color favorito, entre otros datos.

¿Cómo me puede afectar esta tendencia de Instagram?

Este tipo de información, que parece aleatoria, es en realidad parte de los datos confidenciales que, por ejemplo, los bancos usan como respaldo de seguridad en situaciones de emergencia o solicitudes. Con esta información un ciberatacante podría obtener un acceso más rápido y directo a tus cuentas bancarias o cualquier otra plataforma que pida preguntas similares.

Además, datos aún más personales, como tu número de teléfono o tu dirección, pueden ser utilizados por otros para cometer delitos como acoso o fraude. De allí que cuanta menos información personal publiques en redes sociales, menor será la probabilidad de que seas víctima de robo de identidad u otros delitos.

Activa tu escudo protector con estas medidas de seguridad 🛡️

Quizás pienses que todo está perdido, pero no. A continuación, te detallamos tres pequeñas acciones que harán que tu tiempo en Instagram sea más ciberseguro.

Haz una lista de “Close Friends”

Con esta opción puedes elegir exactamente a cuáles cuentas llega tu contenido. De esta manera puedes montarte en la ola de las tendencias de Instagram a un menor riesgo.

Activa la opción de cuenta privada

De esta forma los únicos que pueden ver tus publicaciones son tus seguidores. Por otra parte, puedes descartar seguidores desconocidos para mantener tu cuenta protegida.

Evita compartir tu ubicación actual

Si asistes a algún evento o festividad, publica tu contenido después de haber estado en el lugar para que sea más difícil que te rastreen. También asegúrate de que tu cuenta esté configurada para que no muestre tu ubicación en tiempo real.

Tomando en cuenta estas medidas podrás utilizar tu cuenta de Instagram con tranquilidad. No tienes que dejar de utilizarlas para estar seguro, sino tener precaución y evitar compartir información que comprometa tu seguridad.

¡Ojo! Cada red social tiene sus propias tendencias y tu deber es analizar si suponen un riesgo para tu seguridad en línea.

Protégete en otras aplicaciones: amor ciberseguro: cómo protegerte en aplicaciones de citas en línea