El gigante de comercio electrónico Temu ha conquistado a los consumidores por su variedad de productos y precios bajos y, al mismo tiempo, se ha convertido en un mercado de oportunidades para los ciberdelincuentes. Como nos preocupamos por tu ciberseguridad, entérate aquí cómo puedes seguir comprando como un millonario mientras cuidas tus datos y evitas estafas en Temu.

Las tres estafas más comunes en Temu

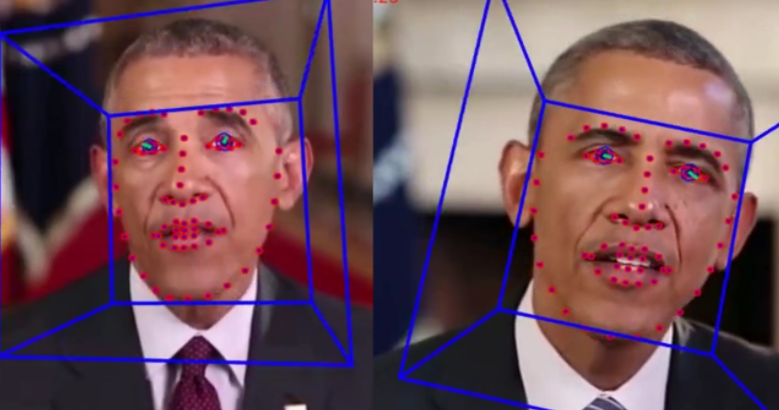

- Publicidad falsa con celebridades. Con el avance de la IA, es relativamente fácil crear videos e imágenes con famosos promocionando productos de la plataforma. El fraude es el simple; el usuario se siente seguro al ver a estos personajes y accede a los links proporcionados que llevan a sitios fraudulentos.

- Las tarjetas de regalos en juegos han ganado popularidad, especialmente en Roblox y Fortnite. Estas prometen avatares o habilidades especiales dentro de los juegos mencionados, llevando a los usuarios a ingresar códigos de referencia de Temu para obtenerlas. Sin embargo, los ciberdelincuentes se aprovechan de esta curiosidad y se lucran de ello.

- Los famosos descuentos. Es crucial ser prudente con la publicidad y los correos no deseados que ofrecen descuentos atractivos en Temu, como los de un 90% de descuento. Estos anuncios frecuentemente emplean estrategias que generan una sensación de urgencia mediante ofertas por tiempo limitado. Al hacer clic, existe el riesgo de ser dirigido a un sitio de phishing de apariencia similar, donde los delincuentes intentarán obtener la información personal y financiera de la víctima.

¿Temu roba tus datos?

Aunque no hay nada comprobado, se ha llegado a acusar a la plataforma de espionaje. El fiscal general de Arkansas en los Estados Unidos, Tim Griffin, presentó una demanda acusando a Temu de espiar los mensajes de texto de sus usuarios y de recolectar datos personales sin autorización.

No obstante, Temu asegura que posee políticas estrictas de privacidad y recolección de datos. Según su página web, solo recopilan credenciales de inicio de sesión (teléfono, correo) y datos del perfil; el historial de comunicación con atención al cliente y con socios de productos; de participación en concursos y preferencias de marketing e información personal de socios de marketing y publicidad.

¿Cómo protegerte al comprar en Temu y evitar estafas?

Si al leer todo esto pensaste: “Quiero soluciones, no problemas”; los expertos de ESET proponen seis medidas de seguridad para que sigas comprando de manera segura.

- Si te salió una oferta de Temu fuera de sus sitios oficiales, verifica que sea real visitando su aplicación o el sitio web.

- No confíes en ofertas que te pidan ingresar un código de referencia en Temu, especialmente si son presentadas por celebridades. Si aun así deseas asegurarte de que los códigos son verídicos, sigue estos pasos:

1- Verifica la fuente: Revisa que la oferta provenga de una fuente oficial, como el sitio web de Temu o sus cuentas verificadas en redes sociales.

2- Investiga el código: Haz una búsqueda en internet del código de referencia para ver si hay reportes de fraude asociados.

3- Contacta al servicio al cliente: Si tienes dudas, contacta al servicio al cliente de Temu a través de sus canales oficiales para confirmar la validez del código.

- Nunca hagas clic en enlaces de correos electrónicos no solicitados o en anuncios sin antes verificar que son auténticos.

- Si bien es cierto que Temu ofrece ofertas especiales y precios bajos, es mejor prestar atención a los grandes descuentos que se aplican porque en general podrían ser una estafa. Busca reseñas de otros consumidores y cerciórate de que son reales.

- Evita guardar tus datos de pago en tu cuenta.

En un mundo cada vez más modernizado, las compras en línea seguirán en aumento gracias a su facilidad y variedad de productos que quizá no obtengas en el mercado local. Recuerda seguir estos pasos para que siempre puedas: ¡comprar con confianza y seguridad!

Te podría interesar: “Datos sobre mi” tendencia en Instagram que atenta contra tu seguridad