Las vacaciones son el momento más esperado para uno relajarse y disfrutar de nuevos destinos. Sin embargo, en medio de la emoción de planificar escapadas lejos de la ciudad, es esencial estar alerta ante posibles estafas en alquileres vacacionales que podrían arruinar tu experiencia. Este desafortunado suceso no solo genera pérdida de dinero, sino también de tiempo y energía. ¡Veamos cómo funcionan y cómo protegerte!

Detección de fraudes: así operan los estafadores

La información es poder, así que aquí te explicamos cómo hacen para cometer el fraude.

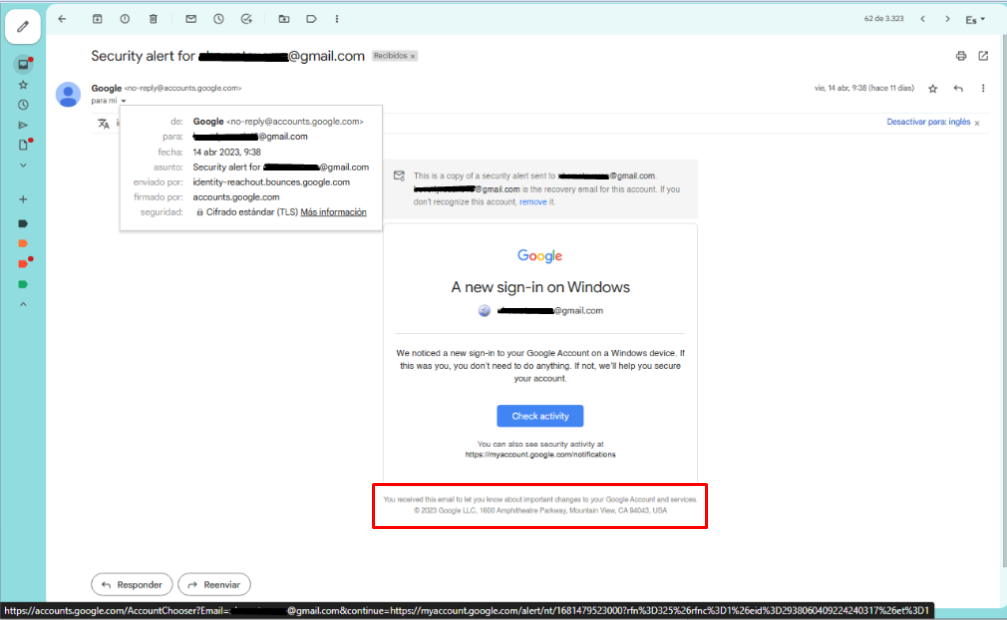

- Paso 1: Creación de una oferta atractiva. El estafador crea una lista falsa de alquiler vacacional en una plataforma popular en línea. Detalla la propiedad con imágenes atractivas y una descripción tentadora. ¡Ojo! Las tarifas son ligeramente más bajas que las del mercado, esto lo usará como cebo para llamar tu atención, sobre todo en épocas de alta demanda.

- Paso 2: Contacto y persuasión. Una vez que muestras interés por el lugar, el delincuente se comunica amablemente contigo a través de mensajes privados o correos electrónicos. Utiliza una identidad falsa y construye una historia convincente. Puede alegar ser un propietario que se encuentra en el extranjero o un agente de alquiler.

- Paso 3: Solicitud de pago. Te persuade para que realices un depósito inicial, generalmente una parte del costo total del alquiler, para “reservar” la propiedad. Puede que proporcione detalles bancarios o enlaces a sitios web de pago falsos. A veces, incluso crea documentos falsos para hacer que la transacción parezca legítima.

- Paso 4: Desaparición y falsos problemas. Una vez que pagas, el “anfitrión” desaparece. Ignora tus llamadas y mensajes solicitando información adicional. Si insistes, puede que invente situaciones, como problemas con la propiedad o supuestos retrasos.

- Paso 5: La decepción final. Empacas tus maletas e inicias tu travesía. Cuando piensas que has llegado a tu destino, descubres que la propiedad no existe o está ocupada por inquilinos legítimos. Te das cuenta de que has sido víctima de una estafa y tu dinero se ha esfumado.

4 formas de prevenir las estafas en alquileres vacacionales

A continuación, el paso a paso de cómo llevar a cabo un proceso de reserva segura:

- Utiliza plataformas con buena reputación:

Es imprescindible optar por plataformas de reserva reconocidas y confiables, que tengan sistemas de verificación y políticas de reembolso claras en caso de inconvenientes de último minuto. Las mismas, garantizan un proceso de reserva cómodo e igualmente proveen toda la información necesaria sobre el lugar y sus alrededores.

Las plataformas de redes sociales que no ofrecen servicios en esta categoría pueden representar un riesgo de estafa.

- Lectura comprensiva:

No solo basta con leer la información inicial del hospedaje; es necesario practicar la lectura comprensiva, acompañada del pensamiento analítico.

Los anuncios de alojamientos fraudulentos pueden contener errores o incongruencias que, con un nivel de análisis amplio, guían al viajero a detectar una posible estafa. Verifica la autenticidad y calidad de las imágenes, así como los detalles de la información proporcionada. Por último, asegúrate de que el alojamiento esté registrado oficialmente.

- Reseñas:

Verifica las opiniones y calificaciones de los anfitriones antes de realizar la reserva. Estos revelan información de valor a la hora de elegir el lugar adecuado, pues abarcan puntuación en la ubicación, limpieza, trato hacia los huéspedes y demás.

Además, los testimonios de otros viajeros permiten confirmar la autenticidad de un alojamiento, así como conocer la experiencia completa en dicho lugar.

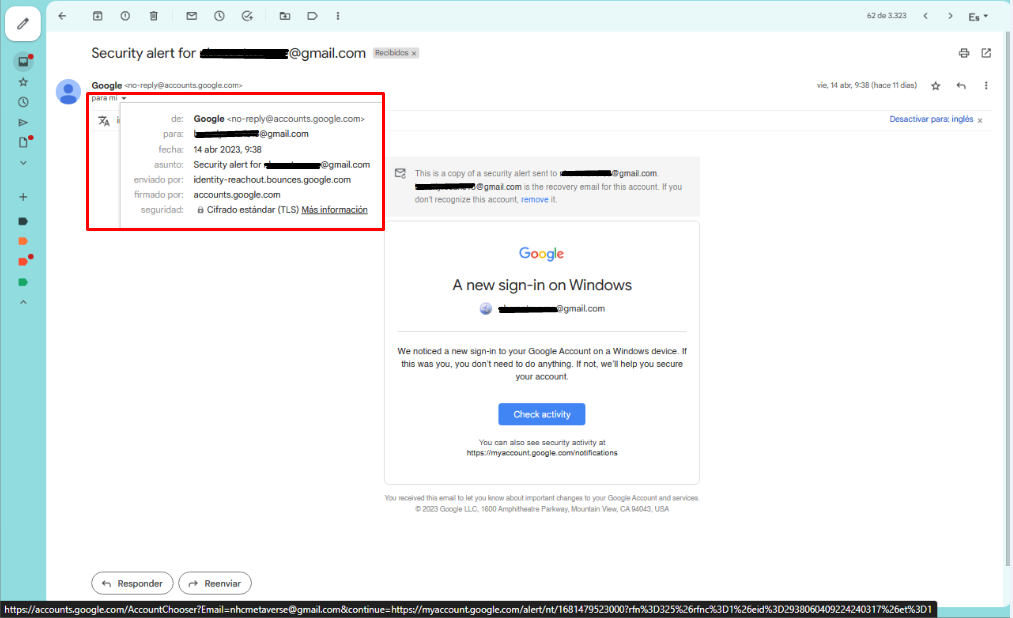

- Nunca compartas datos personales:

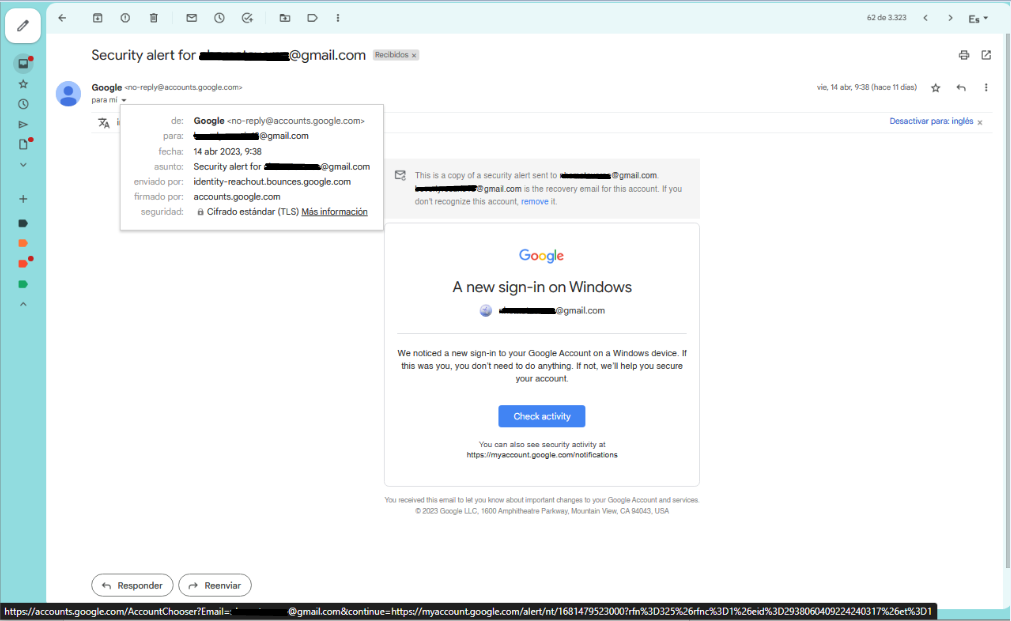

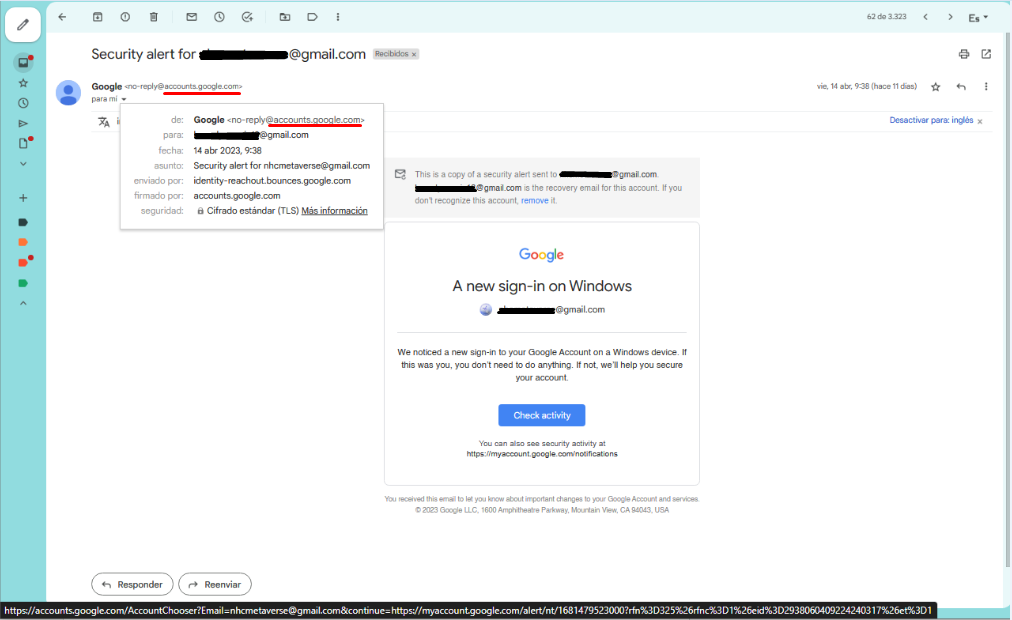

Las aplicaciones de hospedaje confiables sugieren al viajero mantener las conversaciones de reserva exclusivamente a través de la plataforma. De esta forma, garantizan un monitoreo continuo y alejan cualquier posibilidad de engaño.

Antes de realizar transacciones en línea, es recomendable comunicarse directamente con los anfitriones del lugar a través de medios oficiales para confirmar la disponibilidad, hacer preguntas esenciales y obtener detalles adicionales.

Ser conscientes es el primer paso para protegernos de las estafas en alquileres vacacionales. El segundo es analizar antes de actuar. Puedes disfrutar de unas vacaciones con tranquilidad si investigas, verificas y mantienes estas medidas de precaución mientras reservas tu alojamiento. Así garantizas una experiencia satisfactoria.

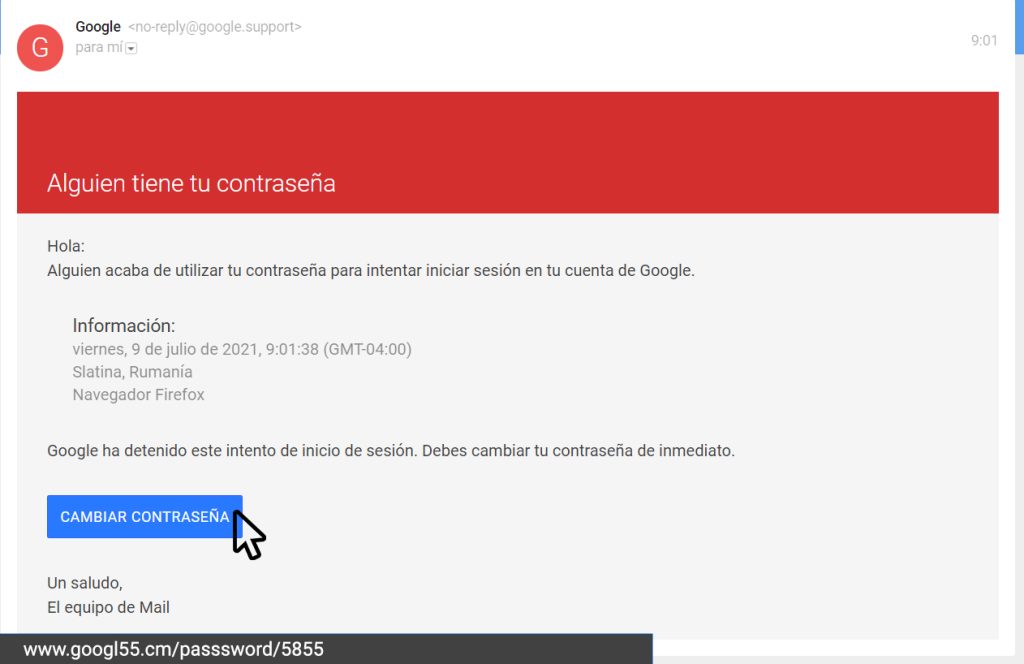

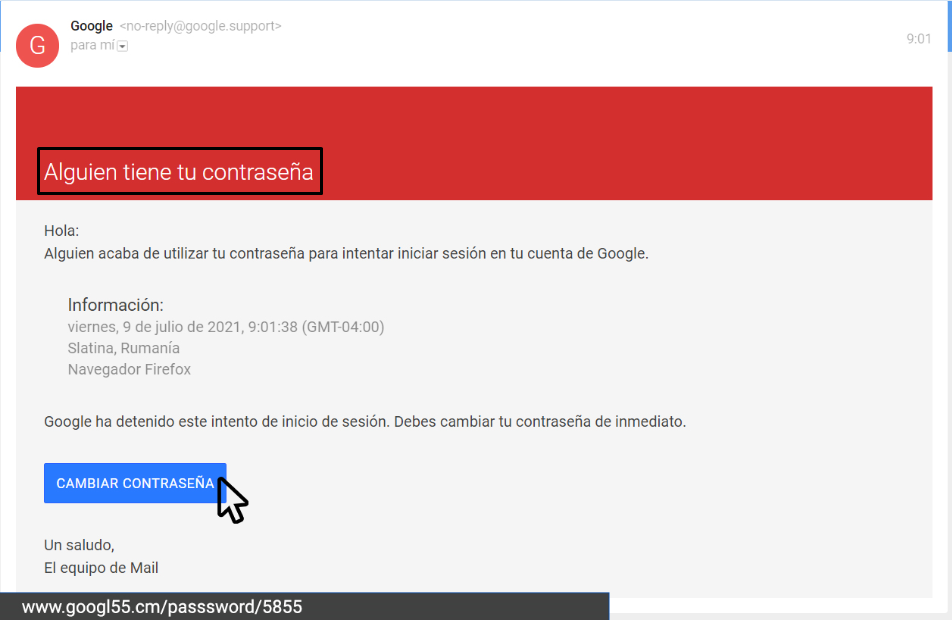

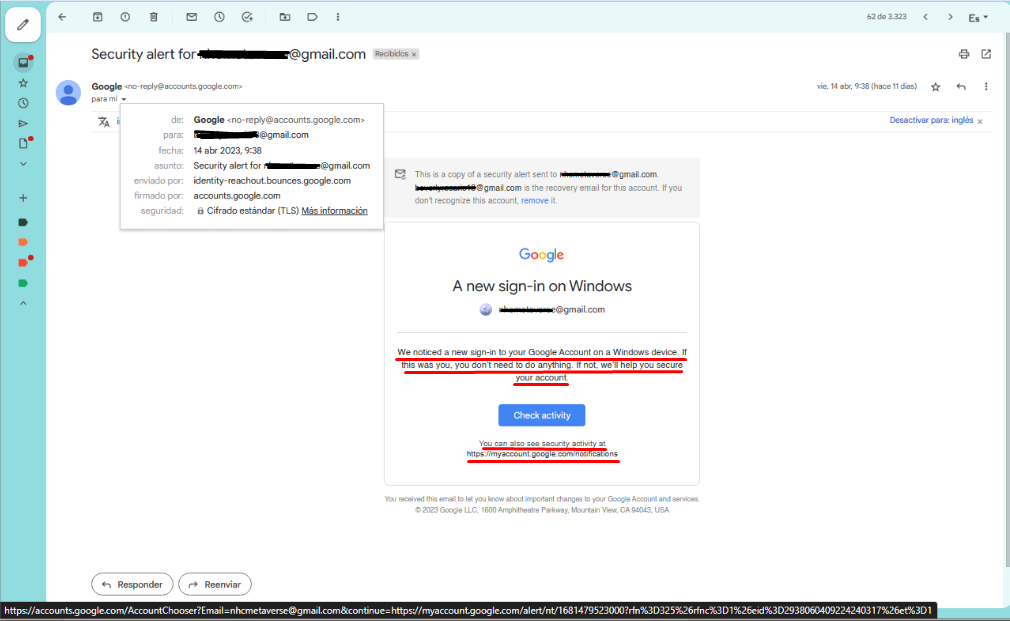

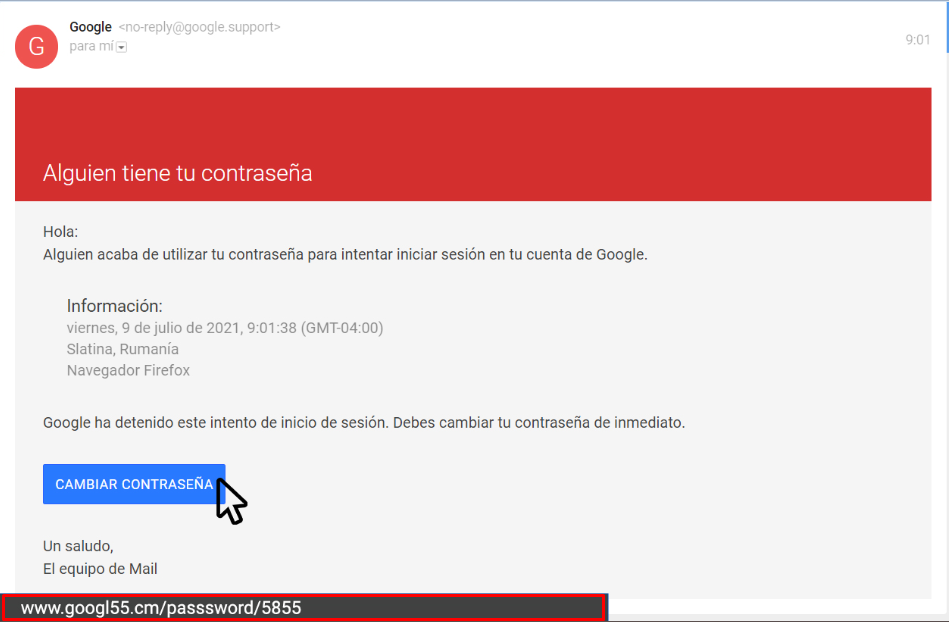

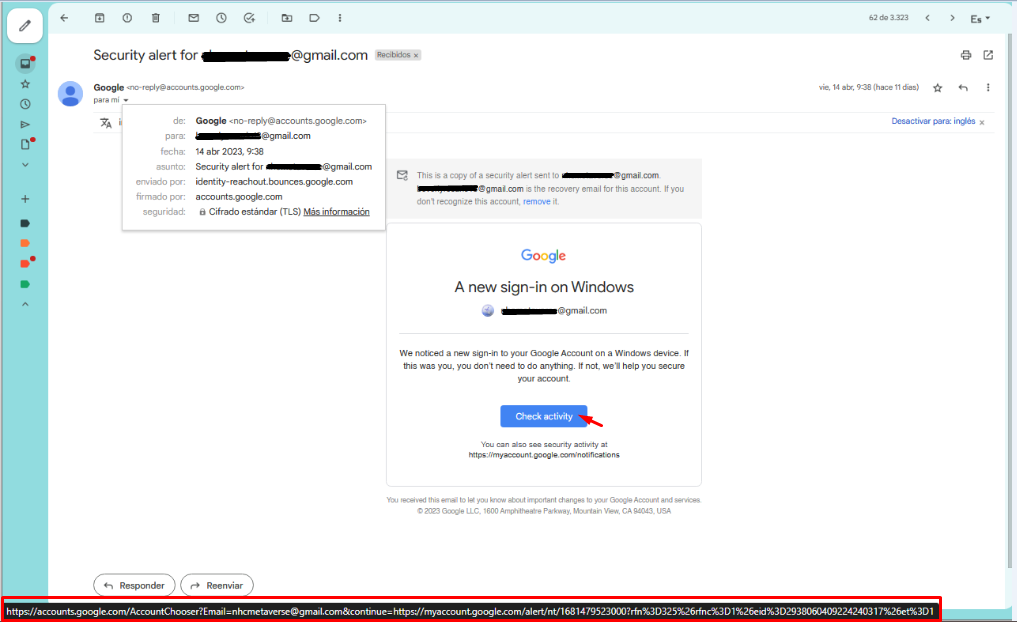

Te puede interesar: Datos que NUNCA te pedirá tu banco por correo.