Detrás de cada película en la cual se relate un ciberataque, hay cierto grado de realidad: los virus, los secretos de la web y el mundo hacker son reales y, aunque estas propuestas que te traemos son ficción. ¡Toma nota al momento de compartir tus datos!

Disclaimer

Las películas que vamos a mencionar aquí son geniales, ¡Pero ser víctima de una ciberestafa no lo es…!

You

Aunque en esta serie de Netflix no ocurre ningún tipo de estafa, sí podemos ver como Joe Goldberg se las ingenia para usurpar la identidad de distintos personajes desde la primera temporada hasta la más reciente. En la serie se retrata de manera simple la manera en la cual lo logra a través de las redes sociales.

You no solo explora los peligros de la cultura del acoso, también de las redes sociales, y hace hincapié en la falta de privacidad virtual. Es muy probable que después de ver esta serie quieras borrar tus cuentas en redes para siempre, o al menos te lo pienses dos veces antes de compartir tu información personal.

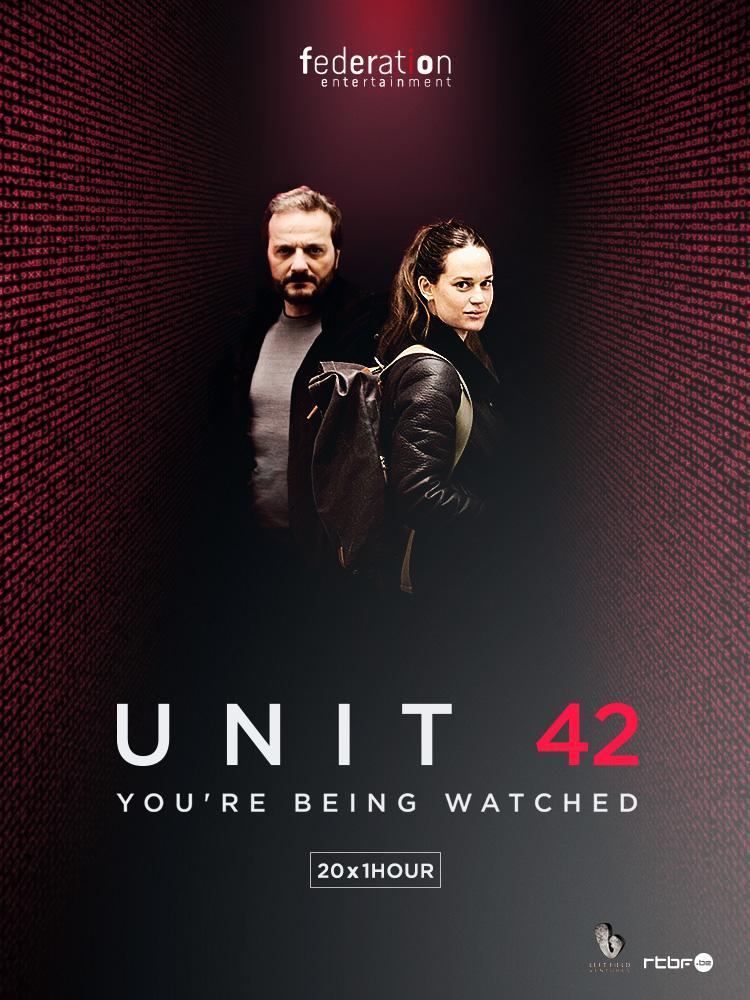

Unidad 42

Esta producción retrata los ciberataques desde una Unidad de Combate contra Crímenes Cibernéticos de Bruselas, Bélgica, donde un cuerpo policial experto en el tema busca trabajar en equipo mientras lucha contra los distintos delitos en la red. Además, esta serie belga es imperdible para quienes les gusta eel género policial.

Disponible en Netflix.

Tienes que leer: 5 lecciones de ciberseguridad de películas y series

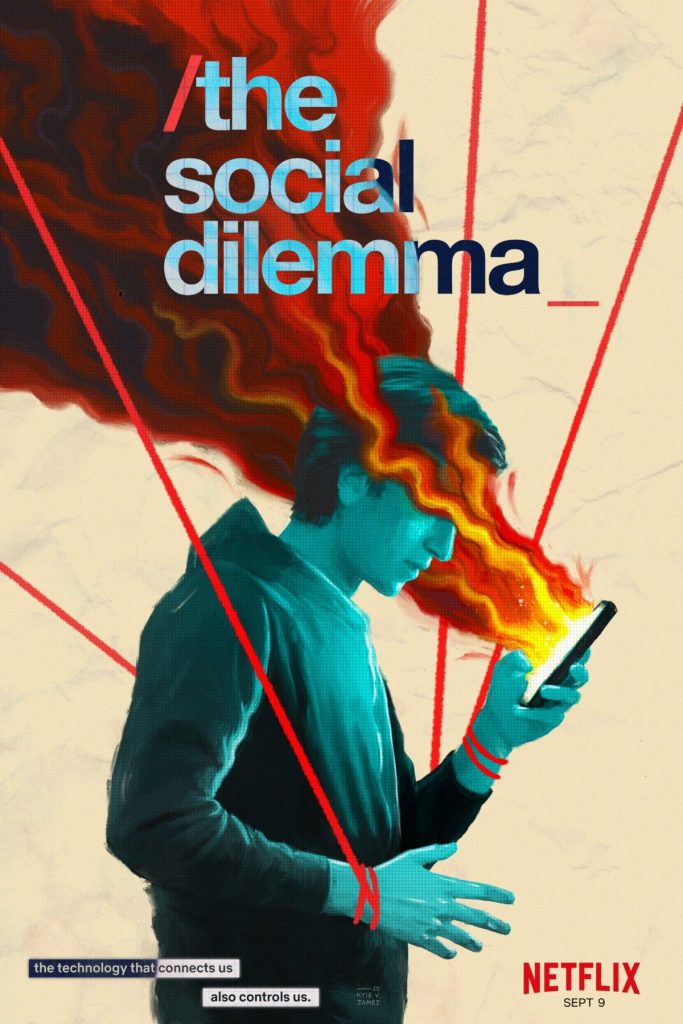

The Social Dilemma

También en la plataforma de referencia en streaming está esta película documental que no solo describe los impactos negativos que genera la adicción a las redes sociales, también abarca las estrategias que las personas diseñan para controlar los comportamientos y las emociones de los usuarios.

Se trata de la producción más completa de esta lista porque se apoya en testimonios de expertos en el cibermundo y el ámbito académico de la ciberseguridad.

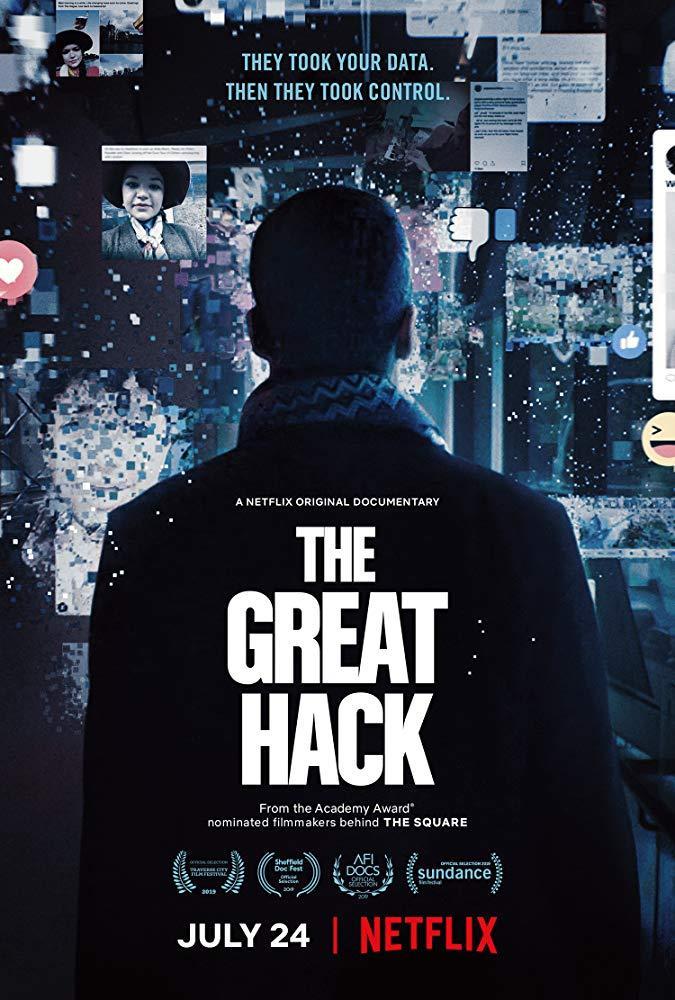

El Gran Hackeo

Este documental retrata todo lo ocurrido con Facebook, Cambridge Analytica, el Brexit, las elecciones presidenciales de los EE. UU. del 2016 y ese mal uso que se hizo con la información y los datos que millones de usuarios compartían en sus redes sociales.

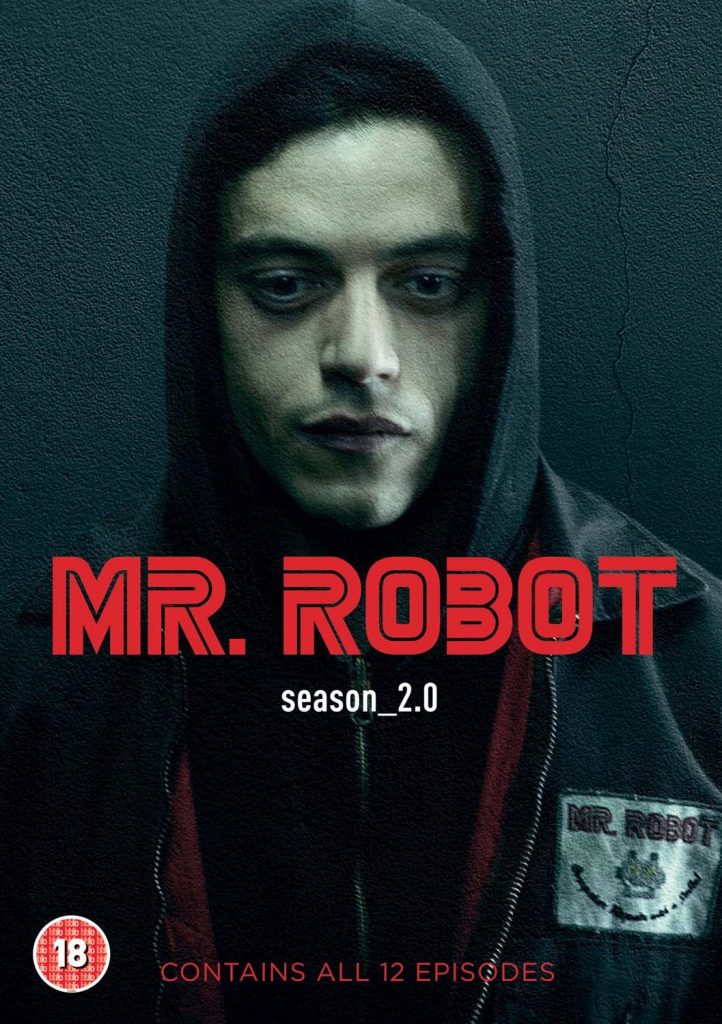

Mr. Robot

De una manera muy real, esta producción disponible en Amazon Prime nos muestra lo “fácil” que te puede piratear tu dispositivo o sufrir un ataque de datos a través de Bluetooth. Te encontrarás con escenas de hackeos muy realistas, con técnicas, códigos y herramientas en uso.

De nuevo, esta lista busca concientizar acerca de los riesgos en internet, y bajo ningún concepto como inspiración para cometer este tipo de delitos.

A quienes entendieron el mensaje, les recordamos que cada vez son más numerosos los casos.

En 2020 se registró un especial aumento de ataques. Mientras para enero se presenció un incremento del 17 % de ataques cibernéticos, para febrero aumentó un 52 % y para marzo alcanzaron el 131 % con respecto al 2019, indica la web ComparaHosting.

ÚLTIMAS ENTRADAS

- Nueva cédula de identidad: un escudo contra fraudes identidadLa nueva cédula de identidad y electoral, con los altos estándares de seguridad tecnológica, fortalecería la protección contra fraudes de identidad. Conoce cómo esto impactaría al sistema bancario dominicano.

- La ciberseguridad nacional también empieza contigoLa ciberseguridad es una defensa que nos involucra a todos. Descubre por qué.

- Planificación estratégica en TI como mejor aliado de la ciberseguridadLa planificación estratégica es una herramienta clave para garantizar la continuidad operativa de las empresas. Descubre cinco prácticas clave para implementar en tu negocio.