WhatsApp ha incorporado nuevas funciones que ayudan a los usuarios a protegerse frente a posibles fraudes y suplantaciones de identidad, mostrando cómo la tecnología puede ser una aliada de la seguridad, manteniendo segura la información personal y financiera.

Tres novedades de WhatsApp que refuerzan la seguridad de la app

Alertas preventivas en grupos

Recientemente, se han detectado intentos de fraude donde usuarios eran añadidos a grupos por desconocidos para recibir enlaces maliciosos o solicitar dinero a sus contactos.

Por eso, en su más reciente actualización, la app ahora muestra alertas cuando alguien que no está en tus contactos te añade a un grupo, indicando quién lo creó y cuántos miembros tiene. Esto permite decidir con información si deseas unirte, sin abrir mensajes ni comprometer tu información. Además, los administradores pueden controlar quién puede ver y compartir enlaces de invitación, lo que mantiene los grupos seguros.

La principal recomendación en estos casos es revisar estas alertas y desactivar la descarga automática de archivos para evitar fotos, videos o documentos potencialmente maliciosos.

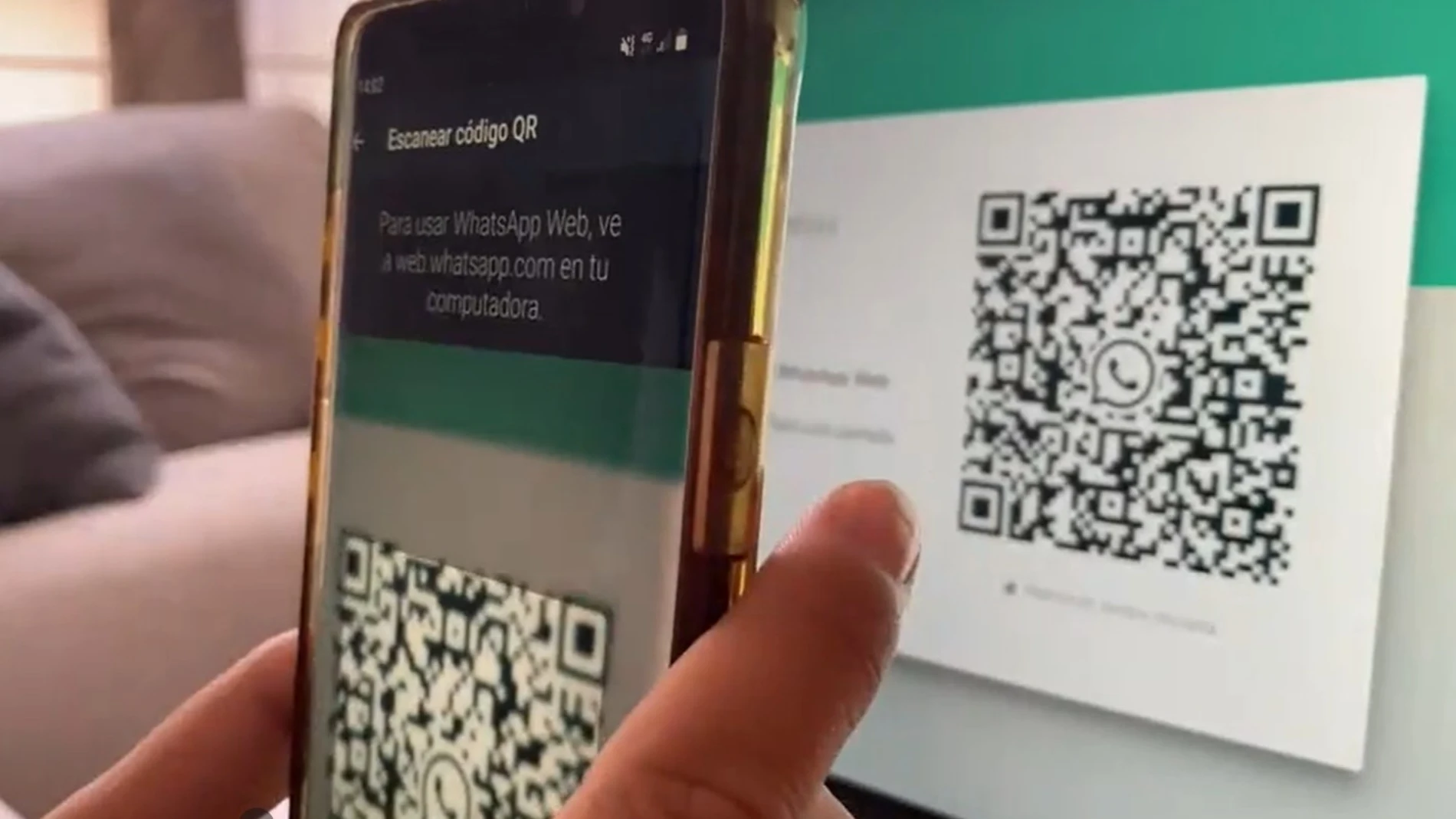

Protección frente a códigos de verificación falsos

Algunos estafadores han enviado mensajes solicitando códigos SMS de verificación para robar cuentas y contactar a los amigos de la víctima. Por eso, con la verificación en dos pasos, se agrega un PIN adicional, evitando que alguien tome control de tu cuenta solo con el código recibido. Para ellos, nunca compartas tus códigos de verificación y activa la verificación en dos pasos.

Prevención ante videollamadas y suplantación

En otros casos, los atacantes han contactado a usuarios por videollamada para pedirles compartir pantalla y así obtener información sensible. ¿Qué hace WhatsApp? Pues ha bloqueado en los últimos días millones de cuentas vinculadas a fraudes antes de que puedan ser usadas y premia a quienes reportan vulnerabilidades, reforzando la seguridad de todos los usuarios.

La advertencia de los expertos es que nunca compartas pantalla ni información sensible, incluso con contactos conocidos, sin confirmar su identidad.

Fraudes recientes con WhatsApp

En los últimos meses, se han detectado distintos intentos de estafa:

- Sorteos falsos: Piden un código SMS y, al compartirlo, los estafadores toman control de la cuenta.

- Ofertas de trabajo inventadas: Presionan para obtener información personal o financiera.

- Robo de cuenta por videollamada: Solicitan compartir pantalla para capturar códigos de acceso.

Mantén fuerte la seguridad de tu WhatsApp con estas acciones

- Ajusta la privacidad de tus grupos para controlar quién puede añadirte o compartir enlaces.

- Desactiva la descarga automática de archivos.

- Mantén la app siempre actualizada para contar con las últimas protecciones.

- Ante un intento de fraude, alerta a tus contactos y denuncia el caso.

Con estas herramientas y hábitos sencillos, WhatsApp no solo facilita la comunicación, sino que también ofrece funciones activas que ayudan a prevenir fraudes y proteger tu información personal y financiera.

Si quieres conocer más sobre cómo proteger tu seguridad mientras usas la plataforma, te invitamos a que leas la página de preguntas de WhatsApp, haciendo clic aquí.

También te podría interesar: Evita el robo de tu cuenta de WhatsApp.