La inteligencia artificial (IA) ha sido motivo de debates desde su concepción, pero no podemos negar los avances que se han logrado gracias a su constante evolución. Para que tú también puedas sacarle provecho a lo que esta tecnología ofrece, te enseñamos cómo potenciar la ciberseguridad de tu empresa con la inteligencia artificial.

Conociendo la inteligencia artificial

La inteligencia artificial es la capacidad de las máquinas para realizar tareas que usualmente harías con inteligencia humana. Esto abarca el autoaprendizaje, las redes neuronales, los algoritmos genéticos y el procesamiento de lenguaje.

¿Cómo la IA protege los datos de tu empresa?

Las empresas se ven expuestas a un mayor número de amenazas. Estar al día con todas las actualizaciones puede ser agotador; por eso, la inteligencia artificial surge como un complemento, asumiendo tareas tediosas.

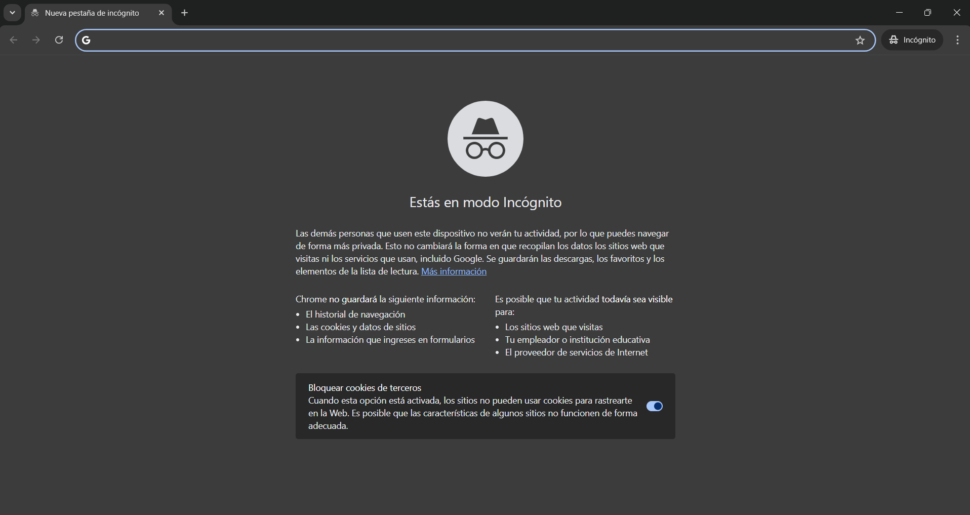

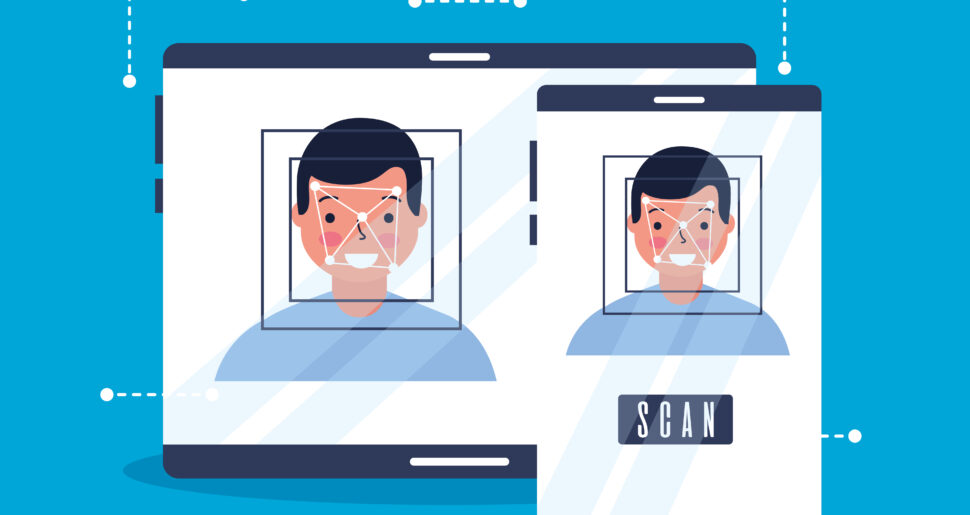

La IA en ciberseguridad funciona evaluando grandes cantidades de información, identificando los patrones de actividad de tu negocio y encontrando los comportamientos anómalos que requieran una investigación profunda, lo que facilita el proceso de detección de ataques. Esto se logra gracias a los algoritmos de aprendizaje autónomo, que con el tiempo detectan cuáles son los patrones de uso típicos en la empresa, interceptando cuando sucede algo fuera de lo común. La IA llega a evaluar comportamientos de varios sistemas diferentes que, solos, quizá no representan ningún riesgo, pero que juntos podrían ocasionar un problema para tu empresa.

Este tema se debatió durante el webinar Ciberseguridad en la Era de la IA: Innovaciones y Desafíos en la Industria Financiera de Fintech Américas.

Ventajas del uso de la inteligencia artificial en la ciberseguridad de tu empresa

Microsoft, gigante de la creación de softwares integrados para computadoras, detalla los beneficios de incluir la inteligencia artificial en la seguridad de tu negocio:

- Reducir los tiempos de respuesta a incidentes.

- Detectar ciberamenazas antes y con más precisión.

- Automatizar la respuesta ante determinadas ciberamenazas conocidas.

- Liberar a los profesionales de seguridad para que se centren en tareas más proactivas.

- Mejorar la posición de seguridad.

Si bien es cierto que la IA es un excelente aliado, no debemos asumir que puede sustituir por completo sistemas de seguridad complejos o el trabajo de un experto en ciberseguridad. Recuerda usarla con moderación, ya que es una herramienta de optimización.

Te puede interesar: Gestión de riesgo: cómo proteger tu empresa de un ciberataque.