El cryptojacking es el uso ilegítimo de un dispositivo electrónico, sin tu conocimiento o aprobación previa, por parte de criminales para minar criptomonedas. Aprende con nosotros cómo identificar y protegerte de este ciberdelito.

¿Qué es minar criptomonedas?

El minado de criptomonedas es el proceso de crear nuevas monedas digitales. En palabras más amplias, consiste en calcular una serie de algoritmos para verificar que las transacciones realizadas sean válidas y correctas.

“El que primero encuentra la solución a estos cálculos recibe el premio (en criptomonedas) por realizar dicha comprobación”, según informa la Oficina de Seguridad del Internauta (OSI).

A febrero de 2021 el premio era de 6,25 bitcoins. Cuando calculamos que un solo bitcoin cuesta más de 3 millones de pesos dominicanos, comprendemos lo lucrativa que llega a ser esta práctica.

A diferencia de los fraudes tradicionales, esta modalidad de ataque no pretende obtener tus datos confidenciales sino aprovecharse de la potencia de tu dispositivo inteligente, móvil o de IoT, sin que te enteres para generar recursos económicos. Esto último es lo que convierte la minería en un crimen informático.

Tu equipo se puede contaminar por:

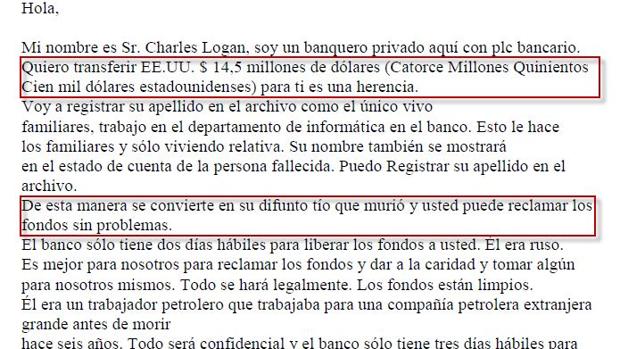

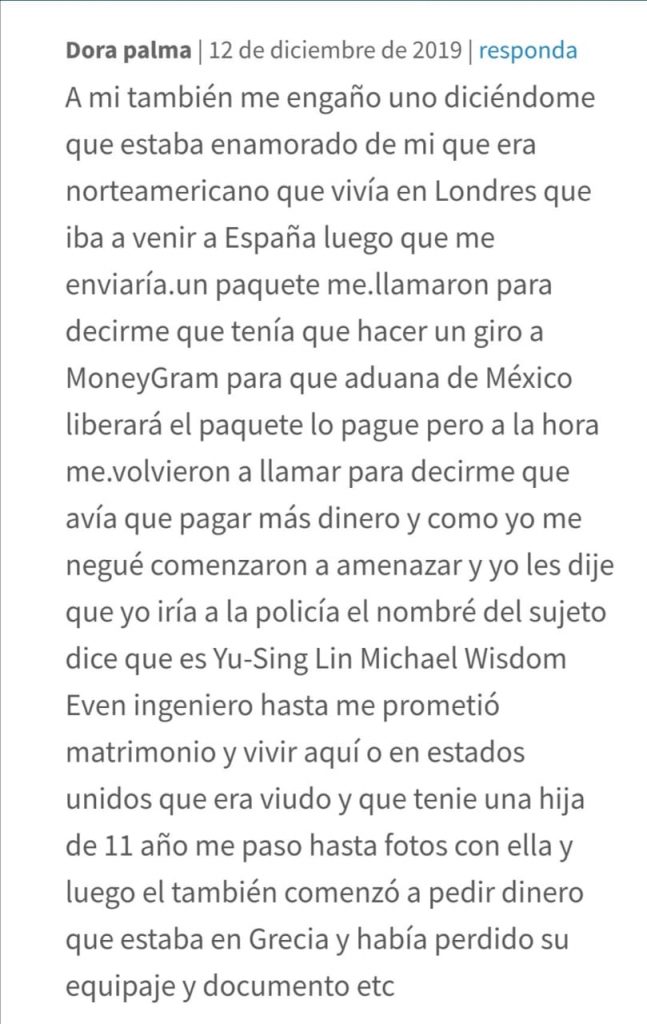

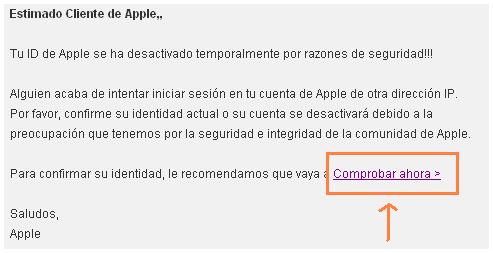

- Abrir emails de phishing.

- Instalar una app infectada con un código malicioso.

- Hacer clic en anuncios dañinos.

- Visitar páginas web que, sin avisar, emplean tu conexión a internet para el minado.

Sigue leyendo: Una oferta muy cara: estafas en compra y venta de artículos en internet

¿Cómo sé si mi equipo es una mina clandestina?

La Organización Internacional de Policía Criminal (Interpol) indicó que los dispositivos corrompidos pudieran presentar las siguientes fallas:

- Descenso evidente del rendimiento.

- Sobrecalentamiento de las baterías.

- Apagarse de la nada al no disponer de la potencia necesaria.

- Reducción de la productividad de su dispositivo o router.

- Aumento inesperado en la factura de electricidad. Esto ocurre por el gran consumo de energía que se requiere para minar.

¿Cómo protegerte del cryptojacking?

Seguir navegando seguro será pan comido si sigues nuestras recomendaciones:

- Descarga extensiones de navegador diseñadas para bloquear la minería de criptomonedas. (NoCoin, MinerBlock, NoScript, CoinHive, etc.).

- Utiliza bloqueadores de anuncios destinados a proteger tu privacidad. (AdBlocker, AdBlock Plus, AdBlock, etc.).

- Actualiza tu antivirus siempre que sea necesario, y si no tienes, pues, nuestra sugerencia es que descargues uno.

- Mantente alerta ante mensajes de phishing.

Al leer este artículo has aprendido qué es el crytojacking, cómo detectarlo y sobre todo, cómo protegerte. Ahora ya estás un paso adelante de los cibercriminales.